Virus Held adalah keluarga STOP/DJVU dari infeksi jenis ransomware. Virus ini mengenkripsi file Anda (video, foto, dokumen) yang dapat dilacak dengan ekstensi “.held” tertentu. Ini menggunakan metode enkripsi yang kuat, yang membuatnya tidak mungkin untuk menghitung kunci dengan cara apa pun.

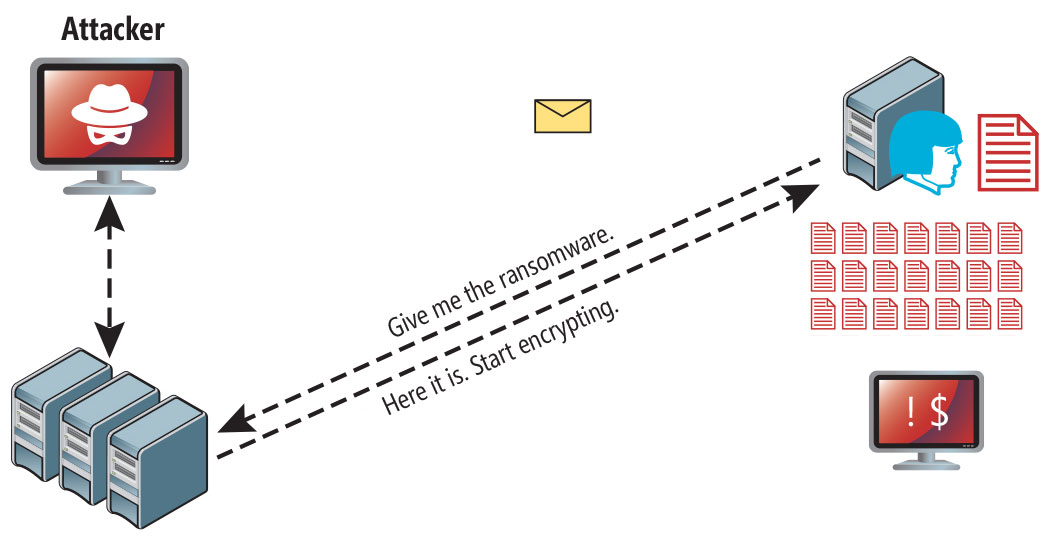

Held menggunakan kunci unik untuk setiap korban, dengan satu pengecualian:

- Jika Held tidak dapat membuat koneksi ke server perintah dan kontrolnya (Server C&C) sebelum memulai proses enkripsi, Held menggunakan kunci offline. Kunci ini sama untuk semua korban, sehingga memungkinkan untuk mendekripsi file yang dienkripsi selama serangan ransomware.

Saya telah mengumpulkan kumpulan lengkap dari semua kemungkinan solusi, kiat, dan praktik dalam menetralkan virus Held dan mendekripsi file. Dalam beberapa kasus, mudah untuk memulihkan file Anda. Dan terkadang itu tidak mungkin.

Ada beberapa metode universal untuk memulihkan file .held terenkripsi, yang akan ditunjukkan di bawah ini. Sangat penting untuk membaca seluruh instruksi manual dengan hati-hati dan pastikan untuk memahami semuanya. Jangan melewatkan langkah apa pun. Setiap langkah ini sangat penting dan harus Anda selesaikan.

Held virus?

☝️ Held dapat diidentifikasi dengan benar sebagai infeksi ransomware STOP/DJVU.

Held

🤔 Virus Held adalah ransomware yang berasal dari keluarga DJVU/STOP. Tujuan utamanya adalah untuk mengenkripsi file yang penting bagi Anda. Setelah itu virus ransomware meminta korbannya untuk biaya tebusan ($999 – $1999) dalam BitCoin.

Ransomware Held adalah jenis malware tertentu yang mengenkripsi file Anda dan kemudian memaksa Anda membayar untuk memulihkannya. Keluarga Djvu/STOP ransomware pertama kali diungkapkan dan dianalisis oleh analis virus Michael Gillespie.

Virus Held mirip dengan ransomware DJVU lainnya seperti: Hlas, Qual, Sarut. Virus ini mengenkripsi semua jenis file populer dan menambahkan ekstensi khusus “.held” ke dalam semua file. Misalnya, file “1.jpg”, akan diubah menjadi “1.jpg.held“. Segera setelah enkripsi selesai, virus membuat file pesan khusus “_readme.txt” dan memasukkannya ke dalam semua folder yang berisi file yang dimodifikasi.

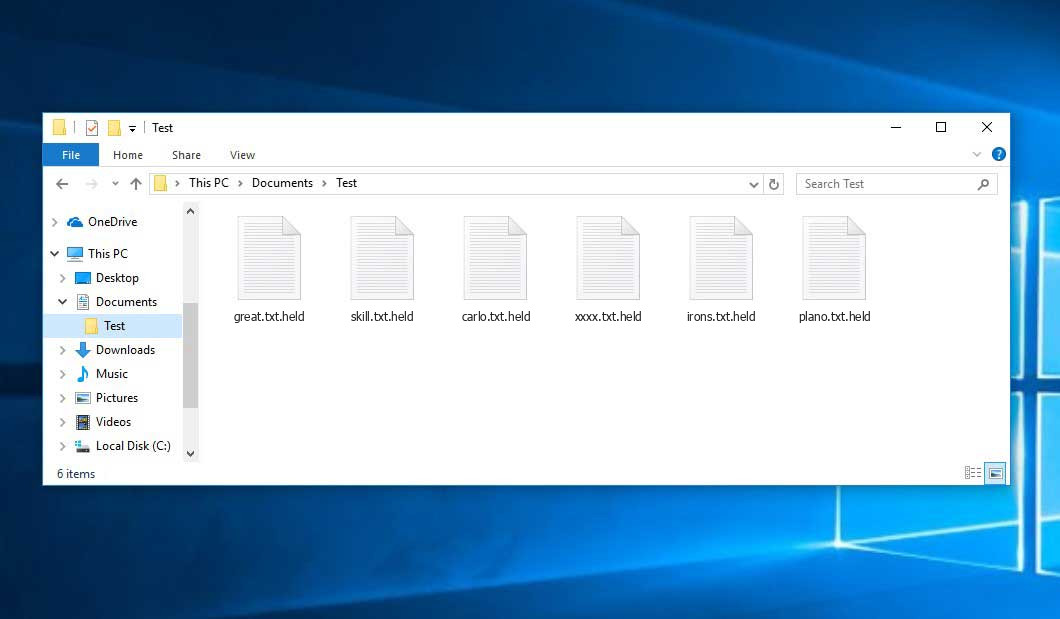

Gambar di bawah ini memberikan gambaran yang jelas tentang bagaimana file dengan ekstensi “.held” terlihat seperti:

| Nama | Virus Held |

| Keluarga Ransomware1 | DJVU/STOP2 ransomware |

| Perpanjangan | .held |

| Catatan Ransomware | _readme.txt |

| Tebusan | Dari $999 hingga $1999 (dalam Bitcoin) |

| Kontak | [email protected], [email protected] |

| Deteksi | Trojan:Win32/Tnega!MSR Removal, Win32:Adware-DNA [Adw] Virus Removal, Win32:Secat [Trj] Virus Removal |

| Gejala |

|

| Perbaiki Alat | Untuk menghapus kemungkinan infeksi malware, pindai PC Anda: Tersedia uji coba gratis 6 hari. |

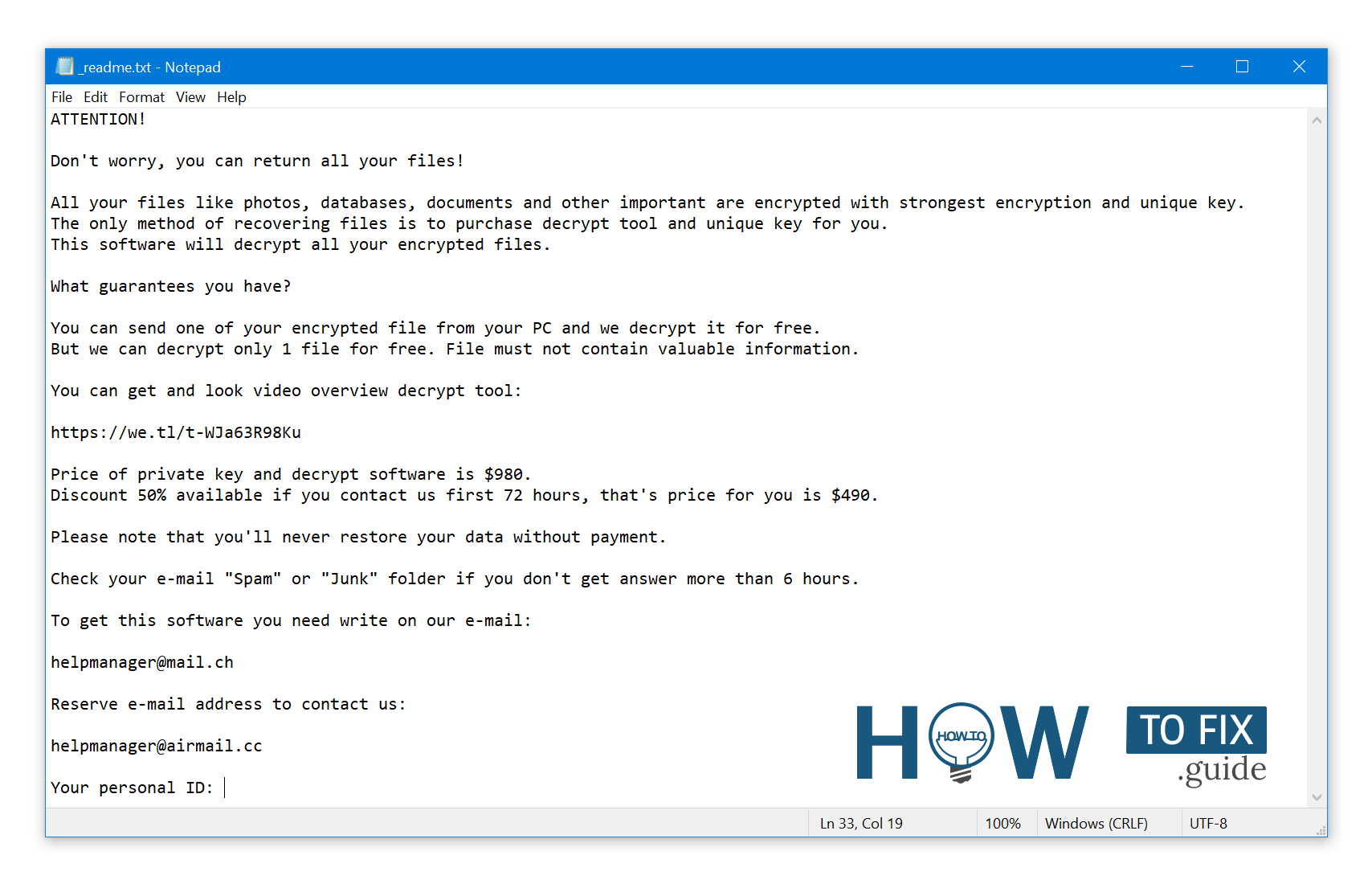

Teks ini meminta pembayaran untuk mendapatkan file kembali melalui kunci dekripsi:

_readme.txt (STOP/DJVU Ransomware) – Peringatan menakutkan yang menuntut pengguna membayar uang tebusan untuk mendekripsi data yang disandikan berisi peringatan yang membuat frustrasi ini

Held ransomware tiba sebagai satu set proses yang dimaksudkan untuk melakukan tugas yang berbeda pada komputer korban. Salah satu yang pertama diluncurkan adalah winupdate.exe, proses rumit yang menampilkan prompt pembaruan Windows palsu selama serangan. Ini dimaksudkan untuk meyakinkan korban bahwa perlambatan sistem yang tiba-tiba disebabkan oleh pembaruan Windows. Namun, pada saat yang sama, ransomware menjalankan proses lain (biasanya dinamai dengan empat karakter acak) yang mulai memindai sistem untuk mencari file target dan mengenkripsinya. Selanjutnya, ransomware menghapus Volume Shadow Copies dari sistem menggunakan perintah CMD berikut:

vssadmin.exe Delete Shadows /All /Quiet

Setelah dihapus, menjadi tidak mungkin memulihkan status komputer sebelumnya menggunakan Titik Pemulihan Sistem. Masalahnya, operator ransomware menyingkirkan metode berbasis OS Windows apa pun yang dapat membantu korban memulihkan file secara gratis. Selain itu, para penjahat memodifikasi file Windows HOSTS dengan menambahkan daftar domain ke dalamnya dan memetakannya ke IP localhost. Akibatnya, korban akan mengalami Galat DNS_PROBE_FINISHED_NXDOMAIN saat mengakses salah satu situs web yang diblokir.

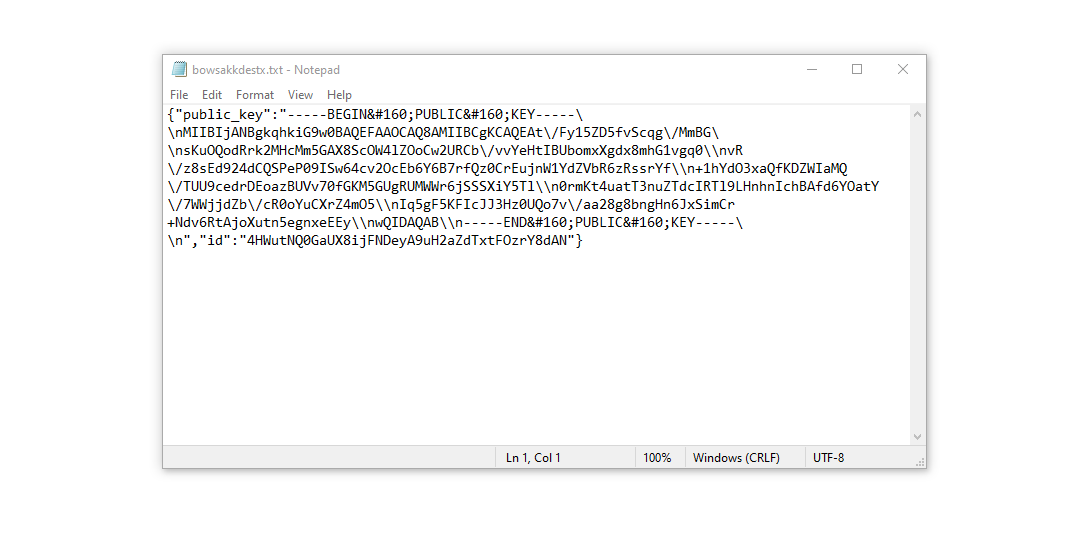

Kami melihat bahwa ransomware mencoba memblokir situs web yang menerbitkan berbagai panduan cara untuk pengguna komputer. Jelas bahwa dengan membatasi domain tertentu, penjahat berusaha mencegah korban mencapai informasi terkait serangan ransomware yang relevan dan bermanfaat secara online. Virus juga menyimpan dua file teks di komputer korban yang memberikan detail terkait serangan – kunci enkripsi publik dan ID pribadi korban. Kedua file ini disebut bowsakkdestx.txt dan PersonalID.txt.

Setelah semua modifikasi ini, malware tidak berhenti. Varian STOP/DJVU cenderung menjatuhkan Trojan pencuri sandi Vidar pada sistem yang disusupi. Ancaman ini memiliki daftar kemampuan yang panjang, seperti:

- Mencuri Steam, Telegram, login / kata sandi Skype;

- Mencuri dompet cryptocurrency;

- Mengunduh malware ke komputer dan menjalankannya;

- Mencuri cookie browser, menyimpan sandi, riwayat penjelajahan, dan banyak lagi;

- Melihat dan memanipulasi file di komputer korban;

- Mengizinkan peretas melakukan tugas lain di komputer korban dari jarak jauh.

Algoritma kriptografi yang digunakan oleh DJVU/STOP ransomware adalah AES-256. Jadi, jika dokumen Anda dienkripsi dengan kunci dekripsi online, itu benar-benar berbeda. Kenyataan yang menyedihkan adalah tidak mungkin mendekripsi file tanpa kunci unik.

Jika Held bekerja dalam mode online, Anda tidak mungkin mendapatkan akses ke kunci AES-256. Itu disimpan di server jauh yang dimiliki oleh penipu yang mempromosikan virus Held.

Untuk menerima kunci dekripsi, pembayarannya harus $1999. Untuk mendapatkan rincian pembayaran, korban didorong oleh pesan untuk menghubungi penipuan melalui email ([email protected]).

Jangan membayar untuk Held!

Silakan, coba gunakan cadangan yang tersedia, atau alat Decrypter

File _readme.txt juga menunjukkan bahwa pemilik komputer harus menghubungi perwakilan Held selama 72 jam mulai dari saat file dienkripsi. Dengan syarat menghubungi dalam waktu 72 jam, pengguna akan diberikan potongan harga 50%. Dengan demikian jumlah tebusan akan diminimalkan menjadi $490). Namun, tinggal jauh dari membayar uang tebusan!

Saya sangat menyarankan agar Anda tidak menghubungi penipuan ini dan tidak membayar. Salah satu solusi kerja paling nyata untuk memulihkan data yang hilang – hanya menggunakan cadangan yang tersedia, atau gunakan Decrypter alat.

Keunikan semua virus tersebut menerapkan serangkaian tindakan serupa untuk menghasilkan kunci dekripsi unik untuk memulihkan data yang disandi.

Jadi, kecuali jika ransomware masih dalam tahap pengembangan atau memiliki beberapa kelemahan yang sulit dilacak, memulihkan data tersandi secara manual adalah hal yang tidak dapat Anda lakukan. Satu-satunya solusi untuk mencegah hilangnya data berharga Anda adalah membuat cadangan file penting Anda secara teratur.

Perhatikan bahwa bahkan jika Anda memelihara cadangan tersebut secara teratur, mereka harus ditempatkan di lokasi tertentu tanpa berkeliaran, tidak terhubung ke workstation utama Anda.

Misalnya, cadangan dapat disimpan di flash drive USB atau beberapa penyimpanan hard drive eksternal alternatif. Secara opsional, Anda dapat merujuk ke bantuan penyimpanan informasi online (cloud).

Tidak perlu disebutkan lagi, saat Anda menyimpan data cadangan di perangkat umum Anda, data tersebut mungkin dikodekan dengan cara yang sama seperti halnya data lainnya.

Karena alasan ini, mencari cadangan di PC utama Anda tentu bukan ide yang baik.

Bagaimana saya terinfeksi?

Ransomware memiliki berbagai metode untuk dibangun ke dalam sistem Anda. Tetapi tidak masalah metode apa yang digunakan dalam kasus Anda.

Serangan Held menyusul upaya phishing yang berhasil.

Namun demikian, ini adalah kebocoran umum yang dapat disuntikkan ke PC Anda:

- instalasi tersembunyi bersama dengan aplikasi lain, terutama utilitas yang berfungsi sebagai freeware atau shareware;

- tautan meragukan dalam email spam yang mengarah ke penginstal virus

- sumber daya hosting online gratis;

- menggunakan sumber daya peer-to-peer (P2P) ilegal untuk mengunduh perangkat lunak bajakan.

Ada kasus ketika virus Held disamarkan sebagai alat yang sah, misalnya, dalam pesan yang menuntut untuk memulai beberapa pembaruan perangkat lunak atau browser yang tidak diinginkan. Ini biasanya cara bagaimana beberapa penipuan online bertujuan untuk memaksa Anda menginstal ransomware Held secara manual, dengan benar-benar membuat Anda berpartisipasi langsung dalam proses ini.

Tentunya, peringatan pembaruan palsu tidak akan menunjukkan bahwa Anda akan benar-benar menyuntikkan ransomware. Instalasi ini akan disembunyikan di bawah beberapa peringatan yang menyebutkan bahwa Anda harus memperbarui Adobe Flash Player atau program lain yang meragukan.

Tentu saja, aplikasi yang retak juga mewakili kerusakannya. Menggunakan P2P adalah ilegal dan dapat mengakibatkan injeksi malware serius, termasuk ransomware Held.

Singkatnya, apa yang dapat Anda lakukan untuk menghindari injeksi ransomware Held ke perangkat Anda? Meskipun tidak ada jaminan 100% untuk mencegah PC Anda rusak, ada beberapa tips yang ingin saya berikan kepada Anda untuk mencegah penetrasi Held. Anda harus berhati-hati saat menginstal perangkat lunak gratis hari ini.

Pastikan Anda selalu membaca apa yang ditawarkan penginstal selain program gratis utama. Jauhi membuka lampiran email yang meragukan. Jangan membuka file dari alamat yang tidak dikenal. Tentu saja, program keamanan Anda saat ini harus selalu diperbarui.

Malware tidak berbicara secara terbuka tentang dirinya sendiri. Itu tidak akan disebutkan dalam daftar program Anda yang tersedia. Namun, itu akan disembunyikan di bawah beberapa proses berbahaya yang berjalan secara teratur di latar belakang, mulai dari saat Anda meluncurkan PC Anda.

Bagaimana Menghapus Virus Held?

Selain menyandikan file korban, virus Held juga mulai menginstal Vidar Stealer di komputer untuk mencuri kredensial akun, dompet cryptocurrency, file desktop, dan banyak lagi.3

Alasan mengapa saya merekomendasikan GridinSoft4

Tidak ada cara yang lebih baik untuk mengenali, menghapus, dan mencegah ransomware selain menggunakan perangkat lunak anti-malware dari GridinSoft5.

Unduh Alat Penghapus.

Anda dapat mengunduh GridinSoft Anti-Malware dengan mengklik tombol di bawah ini:

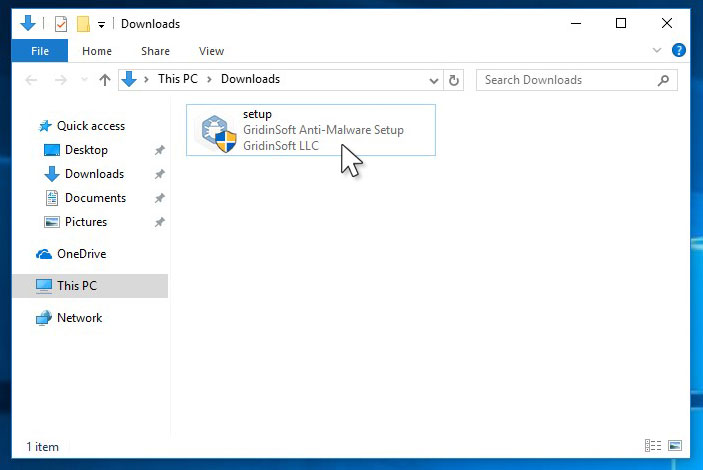

Jalankan file pengaturan.

Ketika file setup telah selesai diunduh, klik dua kali pada file setup-antimalware-fix.exe untuk menginstal GridinSoft Anti-Malware pada sistem Anda.

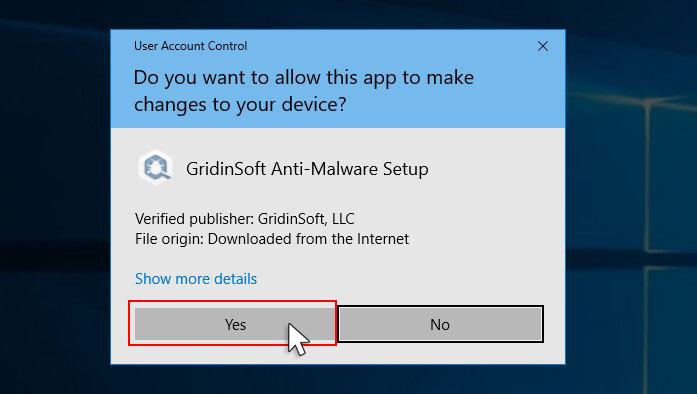

Sebuah Kontrol Akun Pengguna meminta Anda untuk mengizinkan GridinSoft Anti-Malware membuat perubahan pada perangkat Anda. Jadi, Anda harus mengklik “Ya” untuk melanjutkan instalasi.

Tekan tombol “Instal”.

Setelah diinstal, Anti-Malware akan berjalan secara otomatis.

Tunggu sampai selesai.

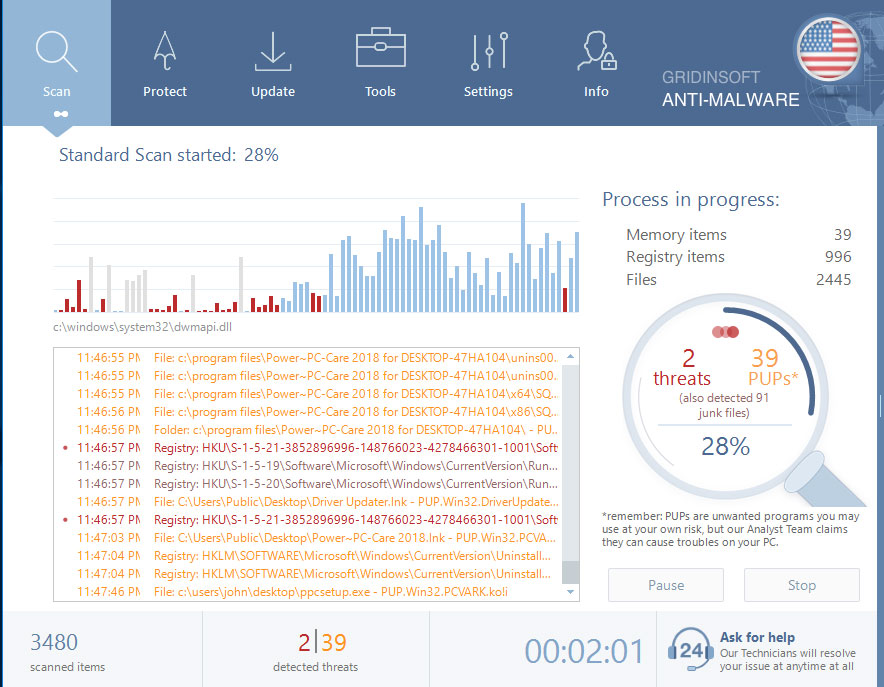

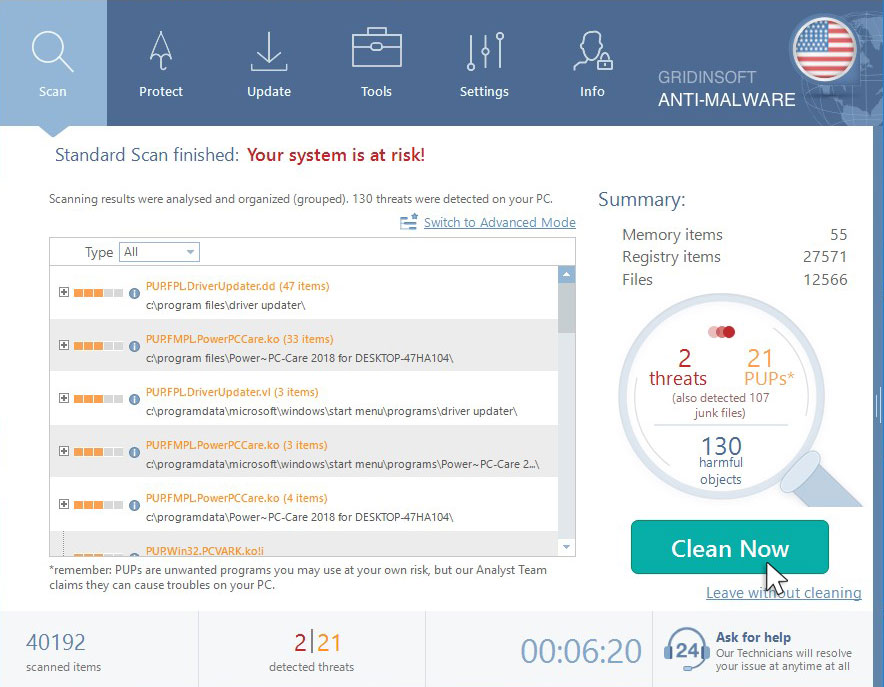

GridinSoft Anti-Malware akan secara otomatis mulai memindai komputer Anda dari infeksi Held dan program jahat lainnya. Proses ini dapat memakan waktu 20-30 menit, jadi saya sarankan Anda memeriksa status proses pemindaian secara berkala.

Klik “Bersihkan Sekarang”.

Ketika pemindaian selesai, Anda akan melihat daftar infeksi yang telah dideteksi oleh GridinSoft Anti-Malware. Untuk menghapusnya, klik tombol “Bersihkan Sekarang” di sudut kanan.

Trojan Killer untuk kasus khusus

Dalam beberapa kasus tertentu, ransomware Held dapat memblokir menjalankan file setup dari program anti-malware yang berbeda. Dalam situasi ini, Anda perlu menggunakan drive yang dapat dilepas dengan alat antivirus yang telah diinstal sebelumnya.

Ada sangat sedikit alat keamanan yang dapat diatur pada drive USB, dan antivirus yang dapat melakukannya dalam banyak kasus memerlukan lisensi yang cukup mahal. Untuk contoh ini, saya dapat merekomendasikan Anda untuk menggunakan solusi lain dari GridinSoft – Trojan Killer Portable. Ini memiliki mode uji coba bebas biaya 14 hari yang menawarkan seluruh fitur versi berbayar 6. Istilah ini pasti akan 100% cukup untuk menghapus malware.

Panduan Video

Bagaimana Cara Mendekripsi File .held?

Kembalikan solusi untuk “file .held” besar

Coba hapus ekstensi .held pada beberapa file BESAR dan buka. Ransomware Held membaca dan tidak mengenkripsi file, atau menyadap dan tidak menambahkan filemarker. Jika file Anda sangat besar (2GB+), kemungkinan besar yang terakhir. Tolong beri tahu saya di komentar jika itu berhasil untuk Anda.

Ekstensi terbaru dirilis sekitar akhir Agustus 2019 setelah para penjahat melakukan perubahan. Ini termasuk Watz, Waqa, Veza, dll.

Sebagai hasil dari perubahan yang dilakukan oleh penjahat, STOPDecrypter tidak lagi didukung. Itu telah dihapus dan diganti dengan Emsisoft Decryptor untuk STOP Djvu Ransomware yang dikembangkan oleh Emsisoft dan Michael Gillespie.

Anda dapat mengunduh alat dekripsi gratis di sini: Decryptor for STOP Djvu.

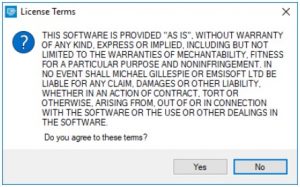

Unduh dan jalankan alat dekripsi.

Mulai unduh alat dekripsi.

Pastikan untuk meluncurkan utilitas dekripsi sebagai administrator. Anda harus menyetujui persyaratan lisensi yang akan muncul. Untuk tujuan ini, klik tombol “Ya“:

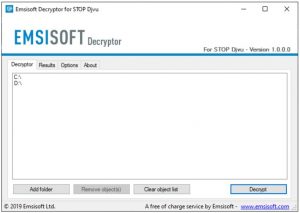

Segera setelah Anda menerima persyaratan lisensi, antarmuka pengguna decryptor utama muncul:

Pilih folder untuk dekripsi.

Berdasarkan pengaturan default, decryptor akan secara otomatis mengisi lokasi yang tersedia untuk mendekripsi drive yang tersedia saat ini (yang terhubung), termasuk drive jaringan. Lokasi tambahan (opsional) dapat dipilih dengan bantuan tombol “Tambah”.

Decryptors biasanya menyarankan beberapa opsi dengan mempertimbangkan keluarga malware tertentu. Opsi yang memungkinkan saat ini disajikan di tab Opsi dan dapat diaktifkan atau dinonaktifkan di sana. Anda dapat menemukan daftar terperinci dari Opsi yang sedang aktif di bawah ini.

Klik tombol “Dekripsi”.

Segera setelah Anda menambahkan semua lokasi yang diinginkan untuk dekripsi ke dalam daftar, klik tombol “Dekripsi” untuk memulai prosedur dekripsi.

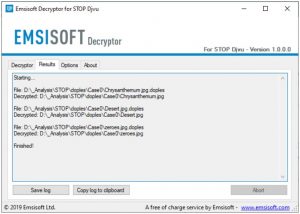

Perhatikan bahwa layar utama dapat mengubah Anda ke tampilan status, memberi tahu Anda tentang proses aktif dan statistik dekripsi data Anda:

Decryptor akan memberi tahu Anda segera setelah prosedur dekripsi selesai. Jika Anda membutuhkan laporan untuk kertas pribadi Anda, Anda dapat menyimpannya dengan memilih tombol “Simpan log”. Perhatikan bahwa Anda juga dapat menyalinnya langsung ke clipboard Anda dan menempelkannya ke email atau pesan di sini jika Anda perlu melakukannya.

Emsisoft Decryptor mungkin menampilkan pesan yang berbeda setelah upaya gagal untuk memulihkan file held Anda:

✓ Error: Unable to decrypt file with ID: [your ID]

✓ No key for New Variant online ID: [your ID]

Perhatikan: ID ini tampaknya merupakan ID online, dekripsi tidak mungkin

✓ Result: No key for new variant offline ID: [example ID]

ID ini tampaknya merupakan ID offline. Dekripsi mungkin dilakukan di masa mendatang.

Diperlukan waktu beberapa minggu atau bulan hingga kunci dekripsi ditemukan dan diunggah ke dekripsi. Ikuti pembaruan terkait versi DJVU yang dapat didekripsi di sini.

✓ Remote name could not be resolved

Bagaimana Mengembalikan File .held?

Dalam beberapa kasus, ransomware Held tidak merusak file Anda…

Fitur mekanisme enkripsi ransomware Held berikutnya: mengenkripsi setiap file byte-by-byte, kemudian menyimpan salinan file, menghapus (dan tidak mengesampingkan!) file asli. Oleh karena itu, informasi lokasi file pada disk fisik hilang, tetapi file asli tidak dihapus dari disk fisik. Sel, atau sektor tempat file ini disimpan, masih dapat berisi file ini, tetapi tidak terdaftar oleh sistem file dan dapat ditimpa oleh data yang telah dimuat ke disk ini setelah penghapusan. Oleh karena itu, dimungkinkan untuk memulihkan file Anda menggunakan perangkat lunak khusus.

Bagaimanapun, setelah menyadari bahwa ini adalah algoritma daring, tidak mungkin untuk mengambil kembali file-file terenkripsi saya. Saat virus menyerang, saya juga memiliki backup drive terhubung, dan tampaknya itu juga terinfeksi. Setiap folder di dalam backup drive telah terinfeksi dan terenkripsi. Meskipun kehilangan beberapa file penting, saya berhasil mengambil kembali hampir 80% dari penyimpanan 2TB saya.

Saat saya mulai menjelajahi folder-folder tersebut, saya melihat catatan tebusan readme.txt di setiap folder. Saya membuka beberapa folder dan menemukan bahwa semua file yang tidak berada di dalam subfolder di folder tersebut telah terenkripsi. Namun, saya menemukan kelemahan dan sedikit harapan saat saya masuk ke dalam subfolder di folder lain dan menemukan bahwa file-file ini belum terenkripsi. Setiap folder di dalam drive c dan d saya, termasuk subfolder, telah terenkripsi, tetapi tidak demikian dengan drive backup. Membuat subfolder di dalam sebuah folder telah menyelamatkan 80% dari data saya.

Seperti yang saya katakan, saya percaya ini hanya lubang kecil pada drive backup. Sejak itu, saya menemukan tambahan 10% data saya di hard drive lain di komputer yang berbeda. Jadi, saran saya adalah jika Anda menggunakan drive backup, buatlah subfolder. Saya rasa saya beruntung. Tetapi saya juga sial karena virus menyerang saat saya mentransfer beberapa file dari backup saya.

Mudah-mudahan, ini bisa membantu orang lain dalam situasi saya.

Jamie NewlandMemulihkan file Anda dengan PhotoRec

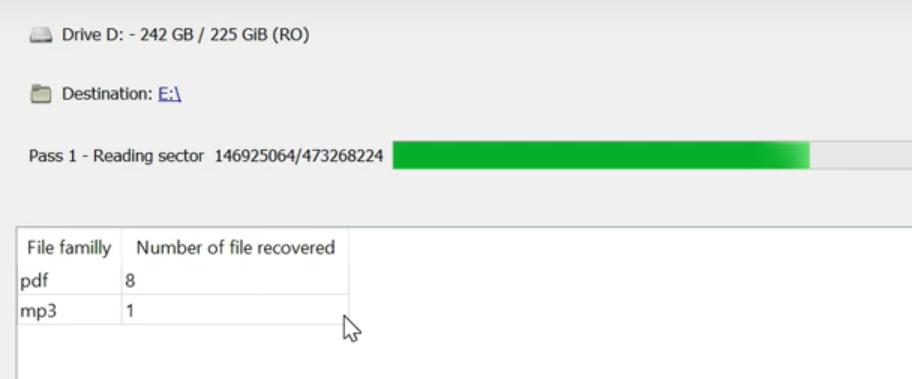

PhotoRec adalah program sumber terbuka, yang awalnya dibuat untuk pemulihan file dari disk yang rusak, atau untuk pemulihan file jika dihapus. Namun, seiring berjalannya waktu, program ini memiliki kemampuan untuk memulihkan file dari 400 ekstensi berbeda. Oleh karena itu, dapat digunakan untuk pemulihan data setelah serangan ransomware.

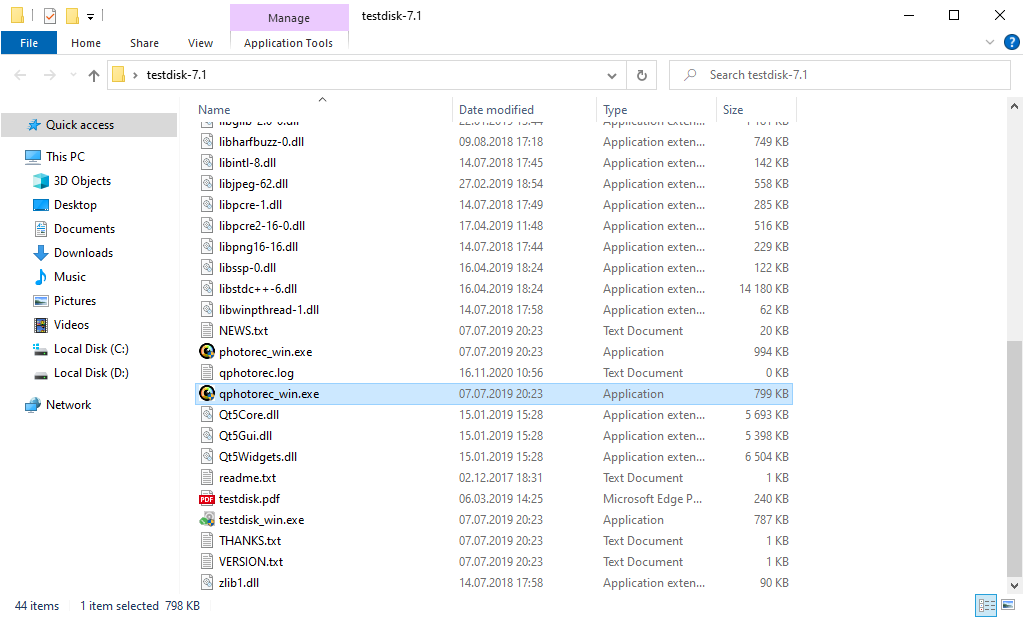

Pada awalnya, Anda perlu mengunduh aplikasi ini. Ini 100% gratis, tetapi pengembang menyatakan bahwa tidak ada jaminan bahwa file Anda akan dipulihkan. PhotoRec didistribusikan dalam paket dengan utilitas lain dari pengembang yang sama – TestDisk. Arsip yang diunduh akan memiliki nama TestDisk, tetapi jangan khawatir. File PhotoRec ada di dalam.

Untuk membuka PhotoRec, Anda perlu mencari dan membuka file “qphotorec_win.exe”. Tidak diperlukan instalasi – program ini memiliki semua file yang diperlukan di dalam arsip, oleh karena itu, Anda dapat memasukkannya ke dalam drive USB Anda, dan mencoba membantu teman/orang tua/siapa pun yang diserang oleh DJVU/STOP ransomware.

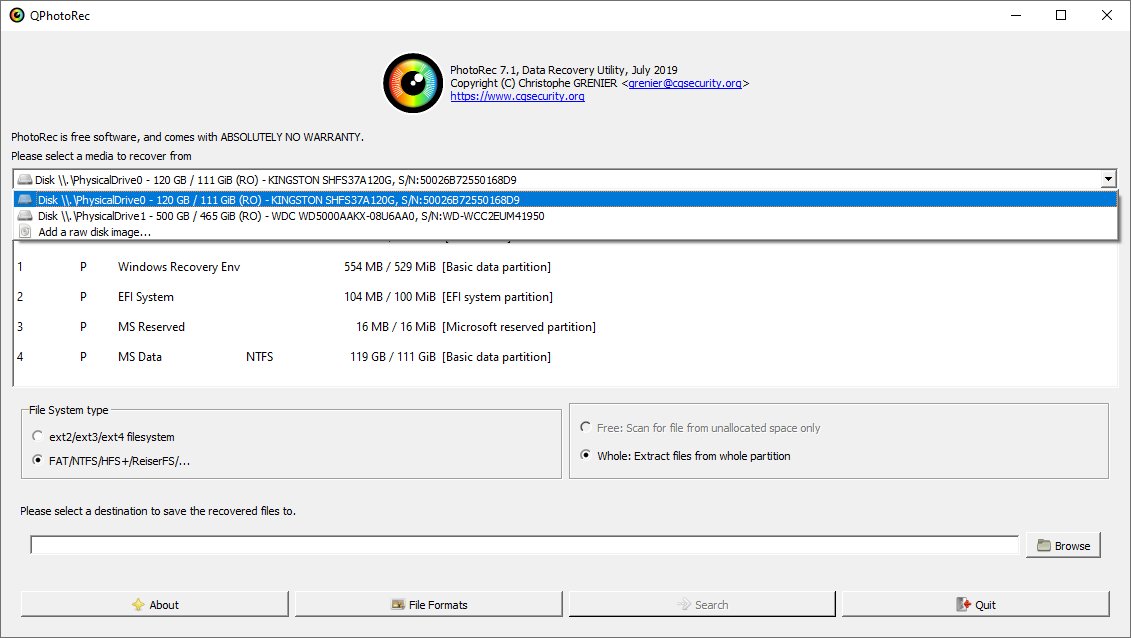

Setelah peluncuran, Anda akan melihat layar yang menunjukkan daftar lengkap ruang disk Anda. Namun, informasi ini sepertinya tidak berguna, karena menu yang diperlukan ditempatkan sedikit lebih tinggi. Klik bilah ini, lalu pilih disk yang diserang ransomware.

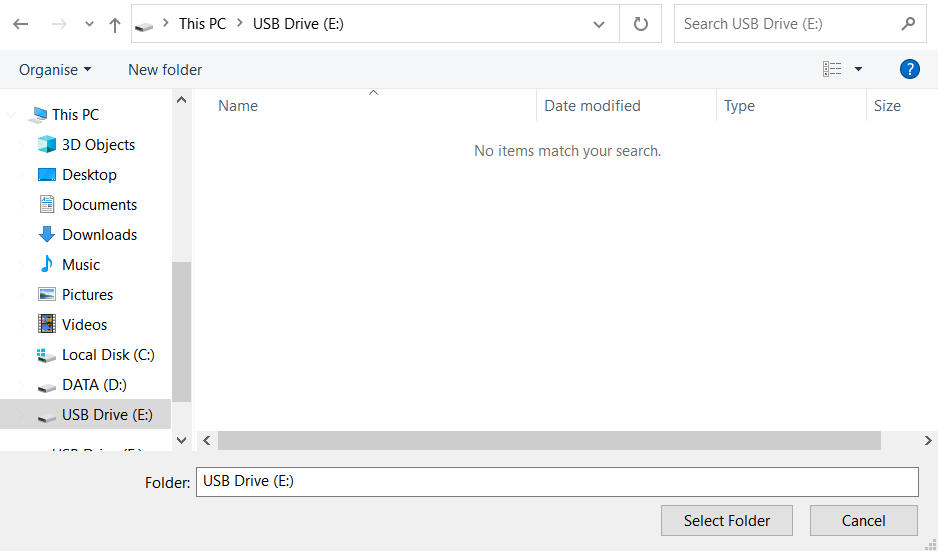

Setelah memilih disk, Anda harus memilih folder tujuan untuk file yang dipulihkan. Menu ini terletak di bagian bawah jendela PhotoRec. Keputusan terbaik adalah mengekspornya ke drive USB atau jenis removable disk lainnya.

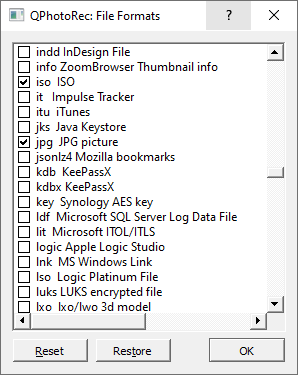

Kemudian, Anda perlu menentukan format file. Opsi ini juga terletak di bagian bawah. Seperti yang telah disebutkan, PhotoRec dapat memulihkan file dari sekitar 400 format berbeda.

Terakhir, Anda dapat memulai pemulihan file dengan menekan tombol “Cari”. Anda akan melihat layar di mana hasil pemindaian dan pemulihan ditampilkan.

Panduan pemulihan file Held

Frequently Asked Questions

Tidak mungkin. File-file ini dienkripsi oleh ransomware. Konten file .held tidak tersedia hingga didekripsi.

Jika data Anda tetap dalam file .held sangat berharga, maka kemungkinan besar Anda membuat salinan cadangan.

Jika tidak, Anda dapat mencoba memulihkannya melalui fungsi sistem – Restore Point.

Semua metode lain akan membutuhkan kesabaran.

Tentu saja tidak. File terenkripsi Anda tidak menimbulkan ancaman bagi komputer. Apa yang terjadi sudah terjadi.

Anda memerlukan GridinSoft Anti-Malware untuk menghapus infeksi sistem yang aktif. Virus yang mengenkripsi file Anda kemungkinan besar masih aktif dan secara berkala menjalankan tes untuk kemampuan mengenkripsi lebih banyak file. Juga, virus ini sering menginstal keyloggers dan backdoors untuk tindakan jahat lebih lanjut (misalnya, pencurian kata sandi, kartu kredit).

Dalam situasi ini, Anda perlu menyiapkan stik memori dengan Pembunuh Trojan yang telah diinstal sebelumnya.

Bersabarlah. Anda terinfeksi ransomware STOP/DJVU versi baru, dan kunci dekripsi belum dirilis. Ikuti berita di website kami.

Kami akan terus memberi tahu Anda saat kunci Held baru atau program dekripsi baru muncul.

Held ransomware hanya mengenkripsi 150KB file pertama. Jadi file MP3 agak besar, beberapa pemutar media (Winamp misalnya) mungkin dapat memutar file, tetapi – 3-5 detik pertama (bagian terenkripsi) akan hilang.

Anda dapat mencoba menemukan salinan file asli yang dienkripsi:

- Berkas yang Anda unduh dari Internet yang dienkripsi dan Anda dapat mengunduh lagi untuk mendapatkan yang asli.

- Gambar yang Anda bagikan dengan keluarga dan teman yang dapat mereka kirimkan kembali kepada Anda.

- Foto yang Anda unggah di media sosial atau layanan cloud seperti Carbonite, OneDrive, iDrive, Google Drive, dll

- Lampiran dalam email yang Anda kirim atau terima dan simpan.

- File di komputer lama, flash drive, drive eksternal, kartu memori kamera, atau iPhone tempat Anda mentransfer data ke komputer yang terinfeksi.

Saya membutuhkan bantuan Anda untuk membagikan artikel ini.

Giliran Anda untuk membantu orang lain. Saya telah menulis artikel ini untuk membantu orang-orang seperti Anda. Anda dapat menggunakan tombol di bawah untuk membagikan ini ke media sosial favorit Anda Facebook, Twitter, atau Reddit.

Brendan SmithUser Review

( votes)References

- File saya dienkripsi oleh ransomware, apa yang harus saya lakukan sekarang?

- Tentang Ransomware DJVU (STOP).

- Kerentanan kata sandi Windows (Mimikatz HackTool): https://howtofix.guide/mimikatz-hacktool/

- GridinSoft Anti-Malware Review dari situs HowToFix: https://howtofix.guide/gridinsoft-anti-malware/

- Informasi selengkapnya tentang produk GridinSoft: https://gridinsoft.com/products/

- Tinjauan Trojan Killer: https://howtofix.guide/trojan-killer-2020-review/

![]() English

English ![]() German

German ![]() Japanese

Japanese ![]() Spanish

Spanish ![]() Portuguese, Brazil

Portuguese, Brazil ![]() French

French ![]() Turkish

Turkish ![]() Chinese (Traditional)

Chinese (Traditional) ![]() Korean

Korean ![]() Hindi

Hindi ![]() Italian

Italian